1.[单选题]分析何源的公司计算机内存镜像,何源的公司计算机操作系统以及硬件架构是什么?(1分)

A. Windows 7 x86

B. Windows 7 x64

C. Windows 8 x86

D. Windows 8 x64

E. Windows 10 x64

答案:A

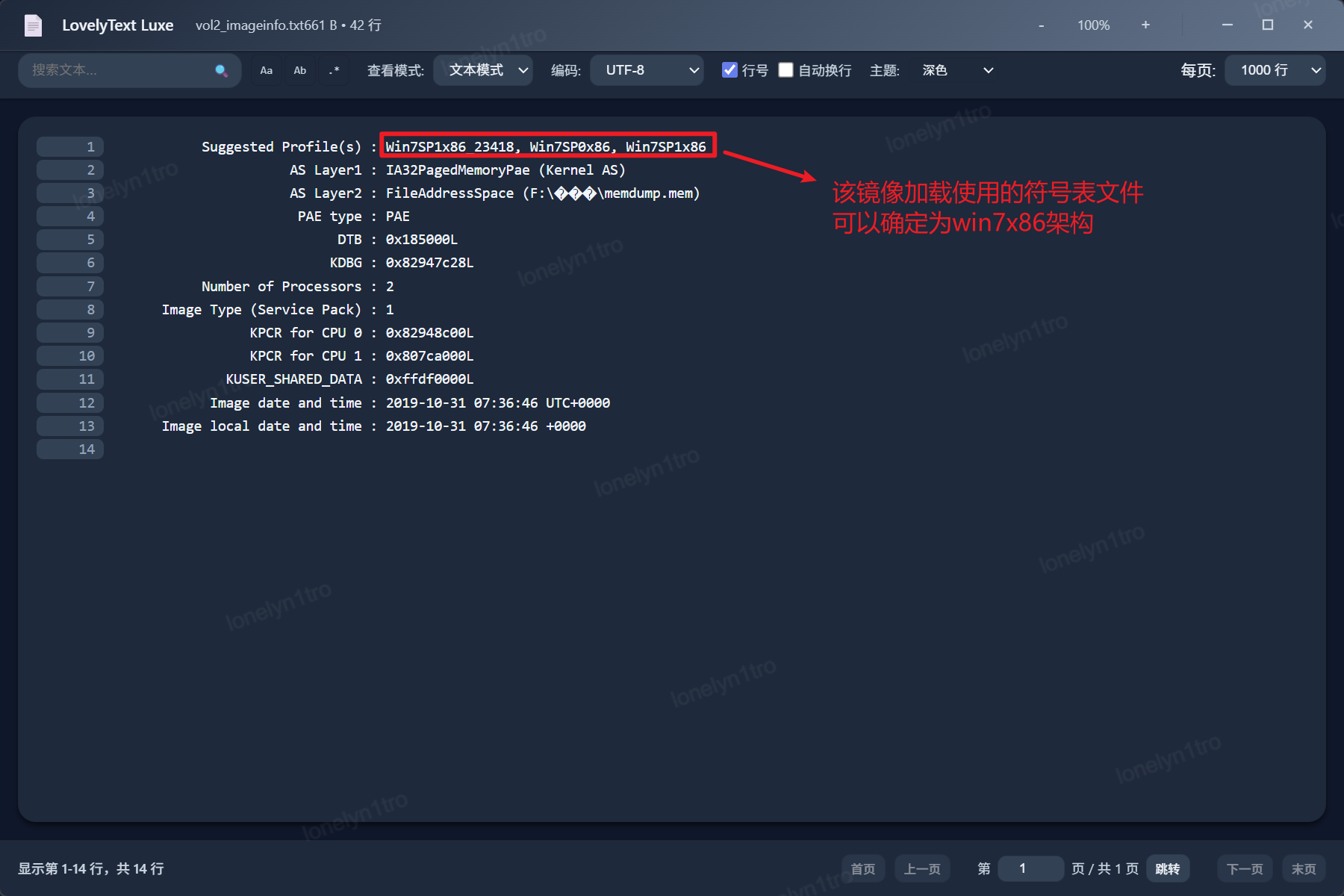

使用内存取证工具lovelymem加载内存镜像memdump.mem,分析结果可知该内存镜像使用的符号表是Window7 x86架构的,由此确定这是对应的的操作系统和硬件架构。

使用lovelymem中vol2进行image info分析后得到的相关信息

2.[单选题]分析何源的公司计算机内存镜像,以下哪一个是进程“explorer.exe”的PID?(1分)

A. 5098

B. 3484

C.3048

D.2236

E. 9875

答案:B

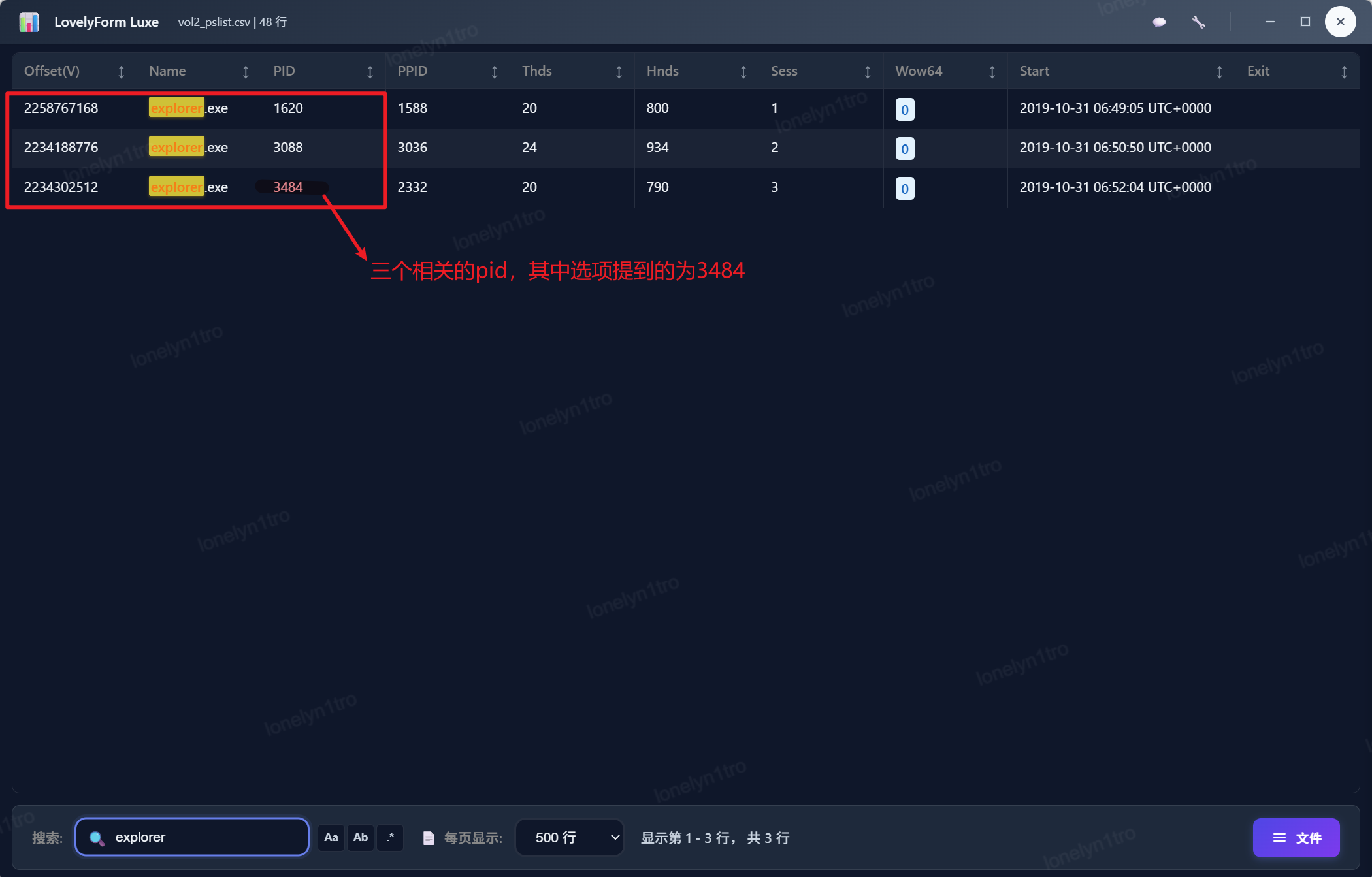

使用vol2的pslist查看对应进程信息,筛选explorer.exe,可得到三个相关的进程信息,其中题目选项提到的为3484

使用lovelymem中vol2的pslist输出进程信息

3.[单选题]分析何源的公司计算机内存镜像,以下哪一个是正确的用户SID?(1分)

A. HTC_admin:S-1-5-21-2316527938-3914680751-2175519146-1001

B. TMP_User:S-1-5-21-2316527938-3914680751-2175519146-1002

C. TMP:S-1-5-21-2316527938-3914680751-2175519146-1001

D. YuanHe:S-1-5-21-2316527938-3914680751-2175519146-1002

E. None

答案:B

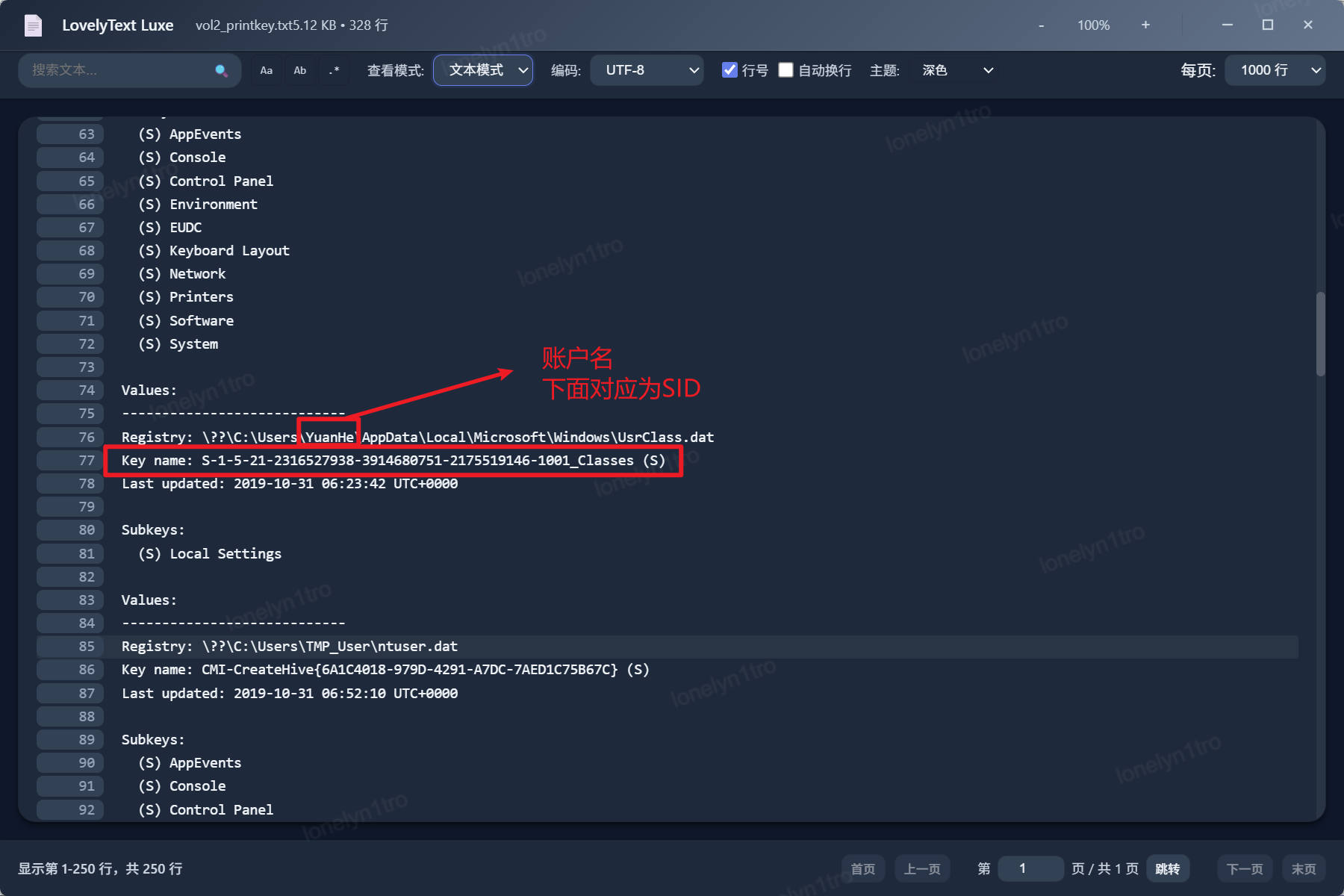

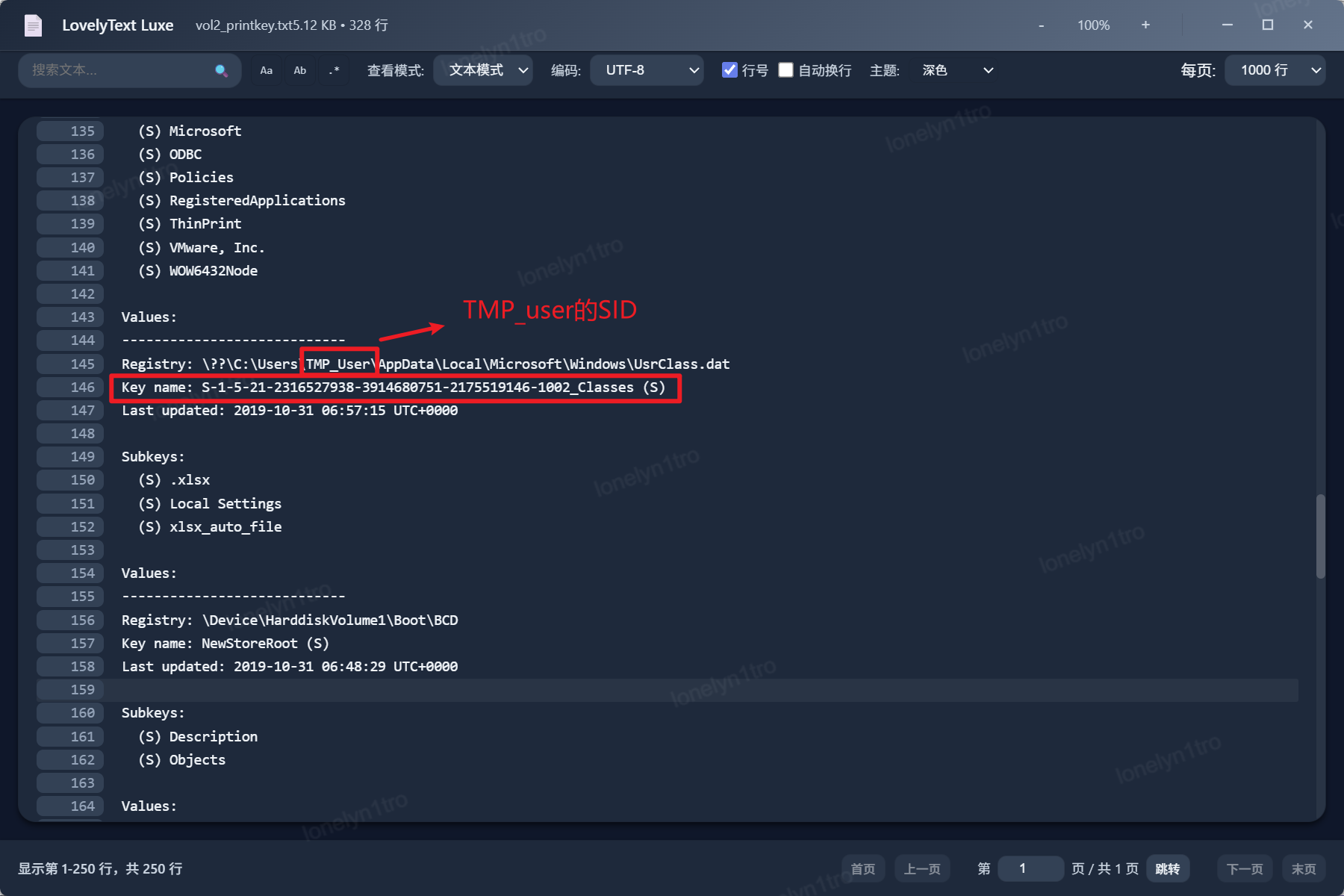

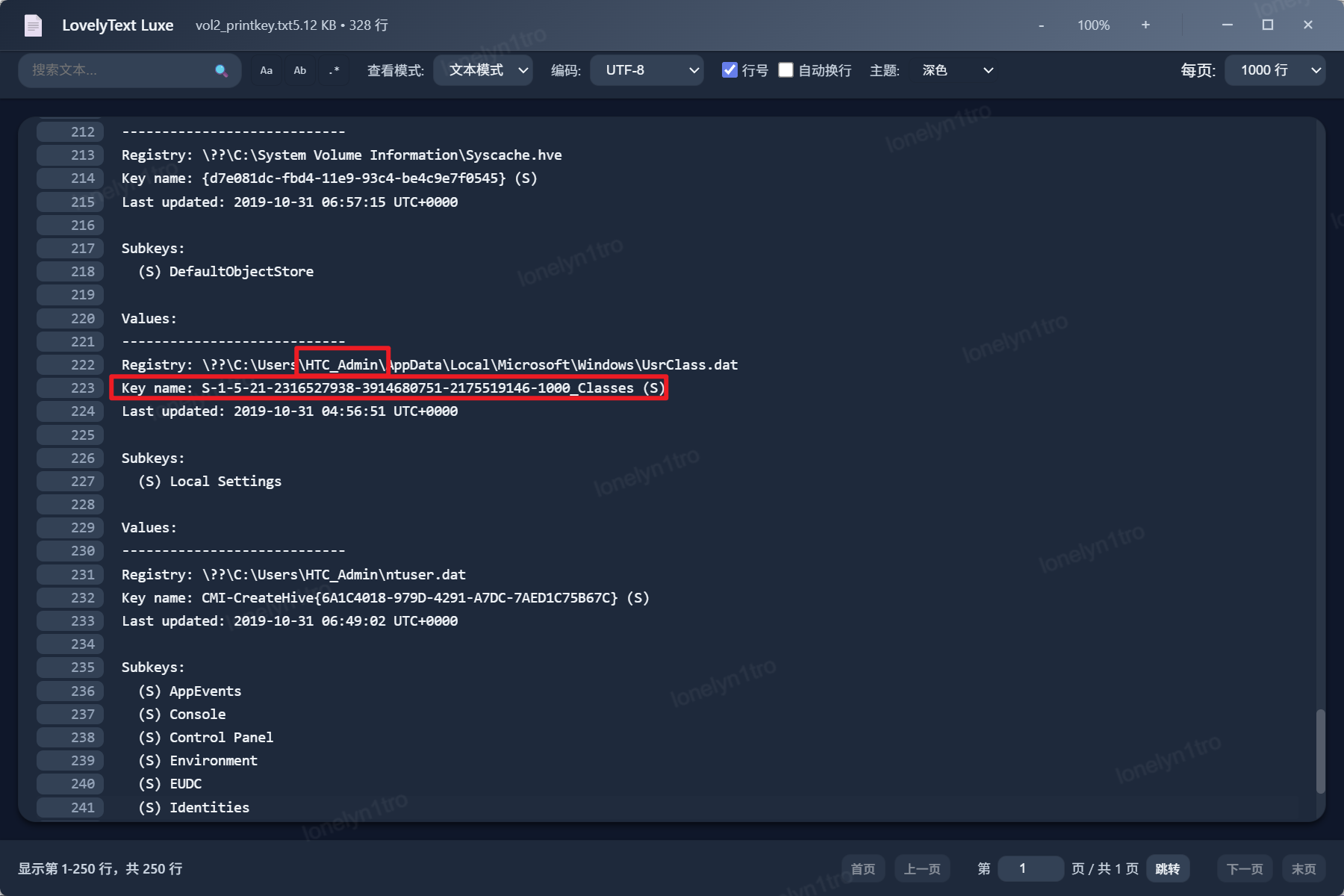

使用printkey命令将该内存镜像中的注册表项打印出来,找到用户相关的表项信息,对照sid发现B为正确的用户SID

用户YuanHe的SID,末尾为1001而选项D为1002

用户TMP_user的SID,与选项B一致

用户HTC_admin的SID,末尾为1000而选项A为1001

4.[单选题]分析何源的公司计算机内存镜像,以下哪个远程地址与本地地址建立过TCP连接?(1分)

A. 10.165.12.130

B.10.165.12.126

C.10.165.10.125

D.10.165.10.130

E.10.165.10.131

答案:A

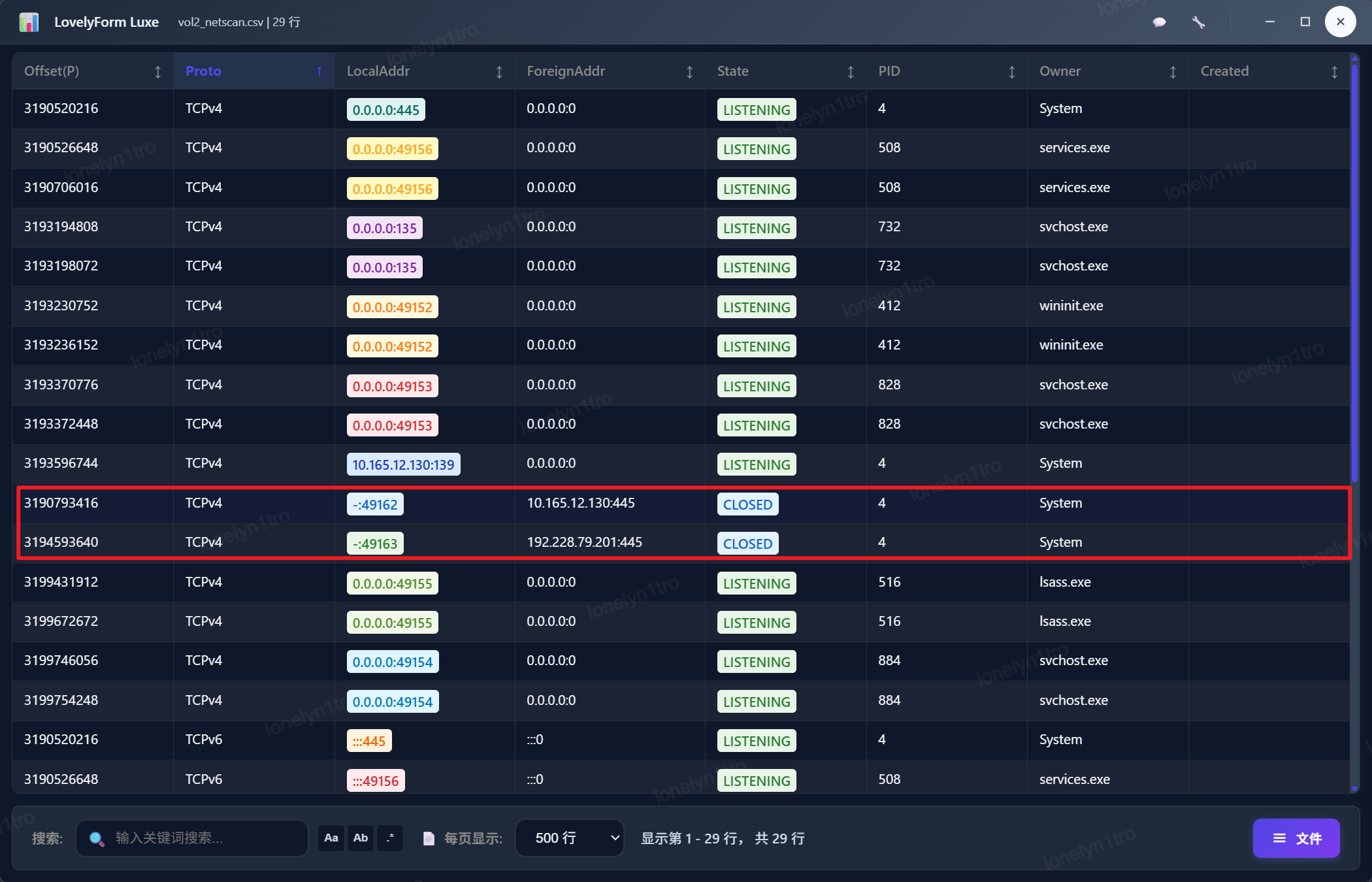

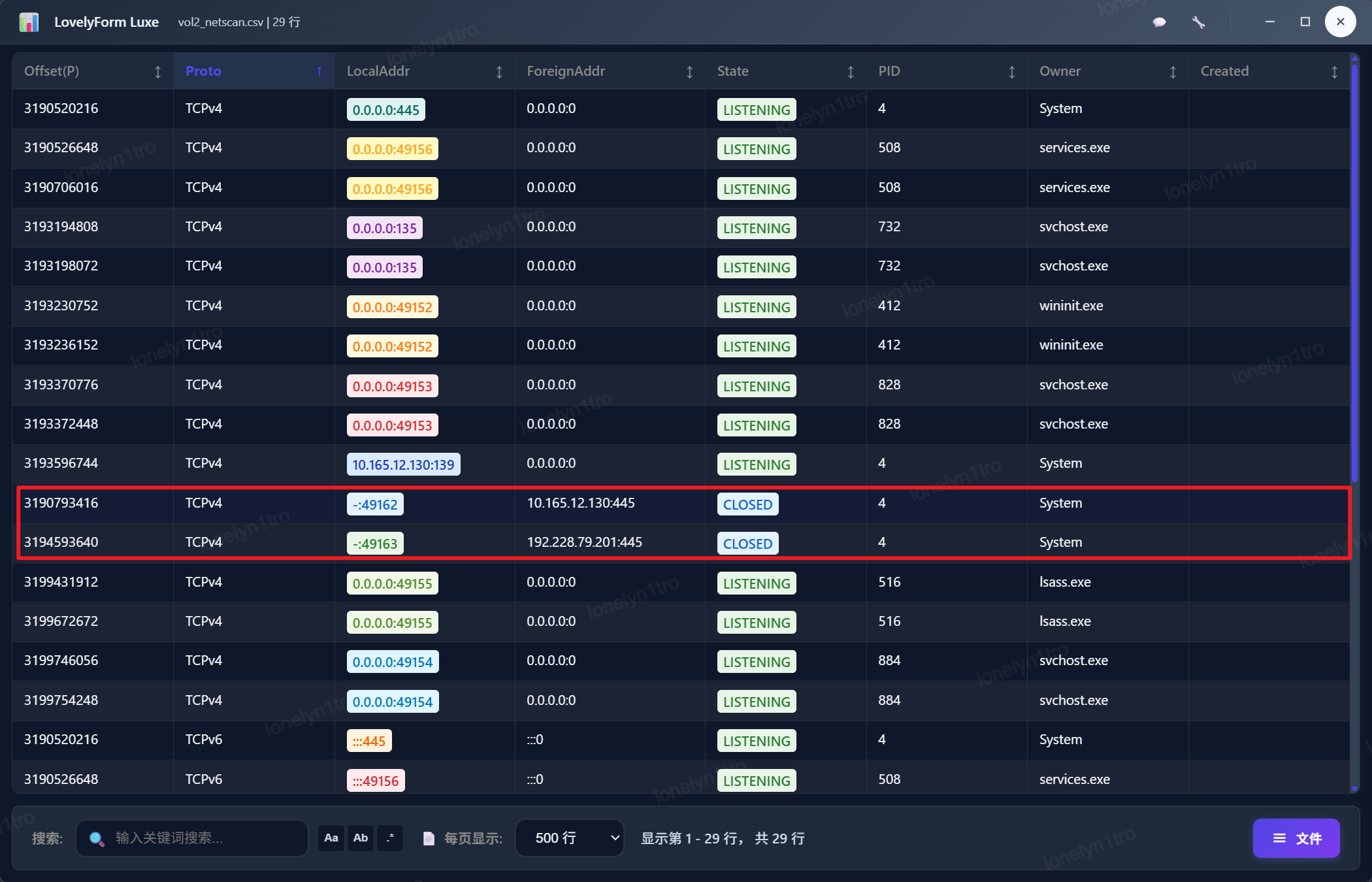

使用netscan分析发现建立过tcp连接的除开全令的网络地址,有一条远程地址和一条本地地址,对照选项可知

使用netscan后对tcp进行过滤,排序得到的结果

5.[单选题]接上题,在上述TCP连接里,远程地址的端口号是多少?(1分)

A. 80

B.443

C.445

D.22

E. 3389

答案:C

同上题图,可见开放端口为445

开放端口号为445

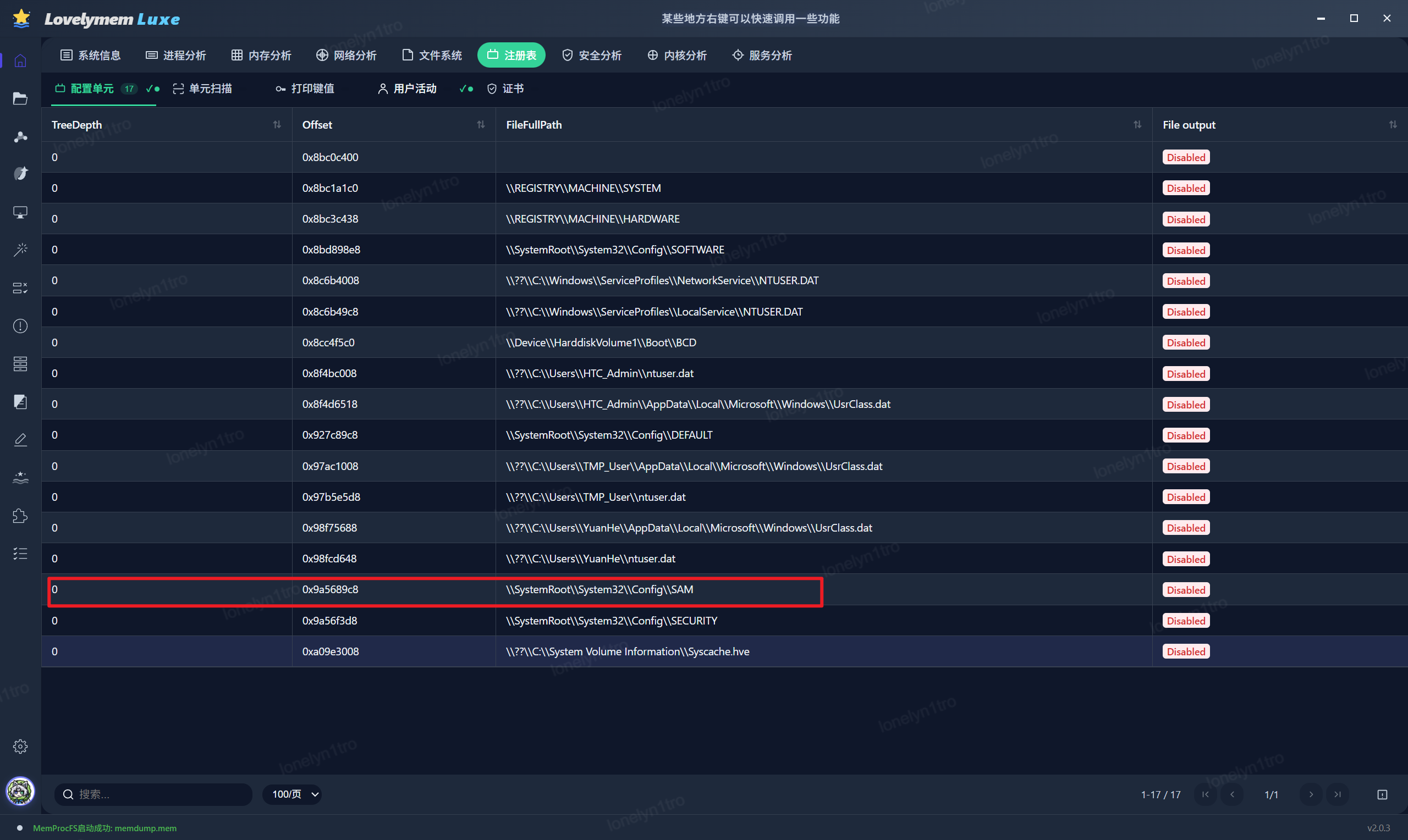

6.[单选题]分析何源的公司计算机内存镜像,注册表”SystemRootiISystem32\Config\SAM”在内存镜像中的虚拟地址(VirtualAddress)是多少?(1分)

A. Offset: 0x97b5e5d8

B. Offset: 0x9a5689c8

C.Offset: 0x8c6b49c8

D. Offset: 0x8bc1a1c0

E.Offset: 0x9bc1a1c0

答案:B

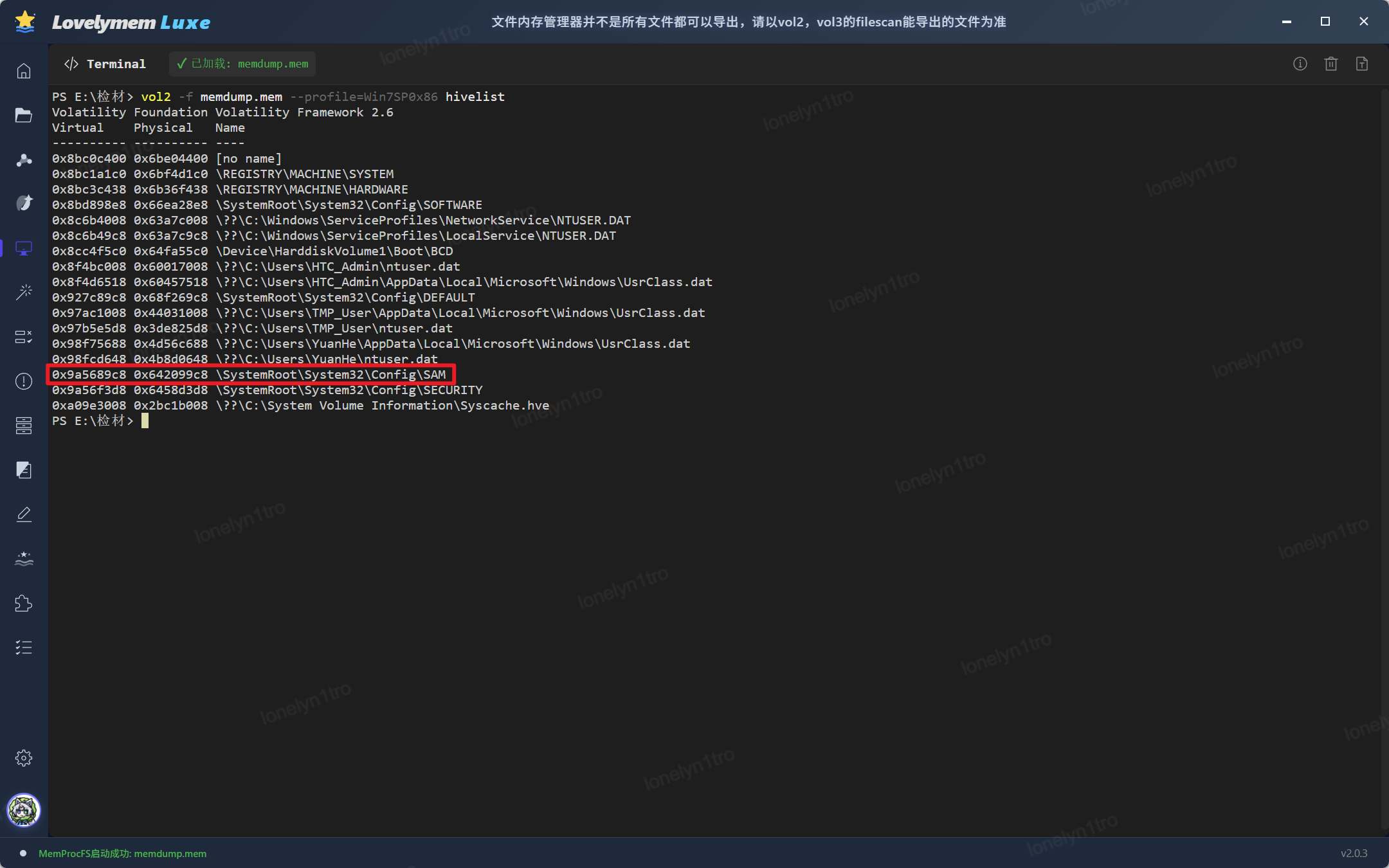

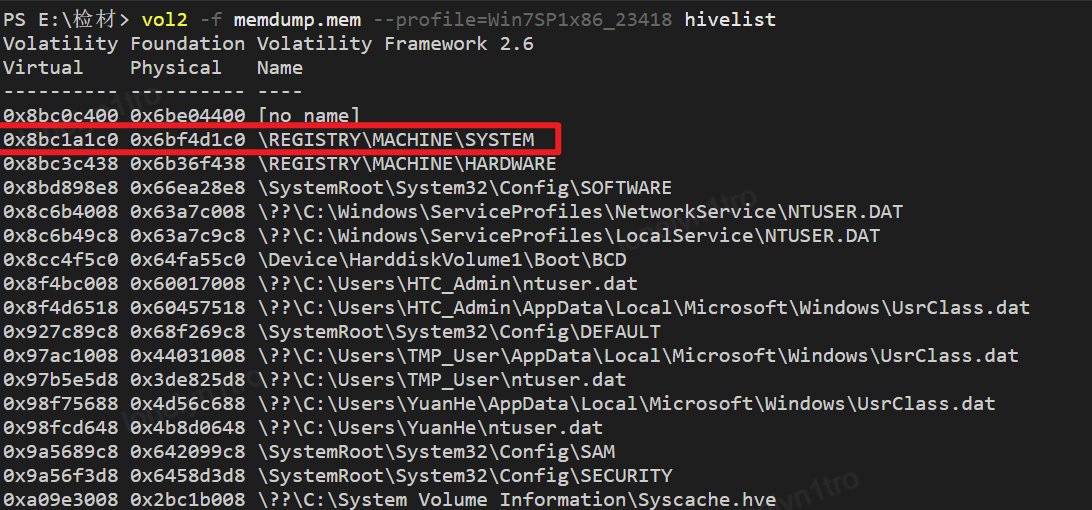

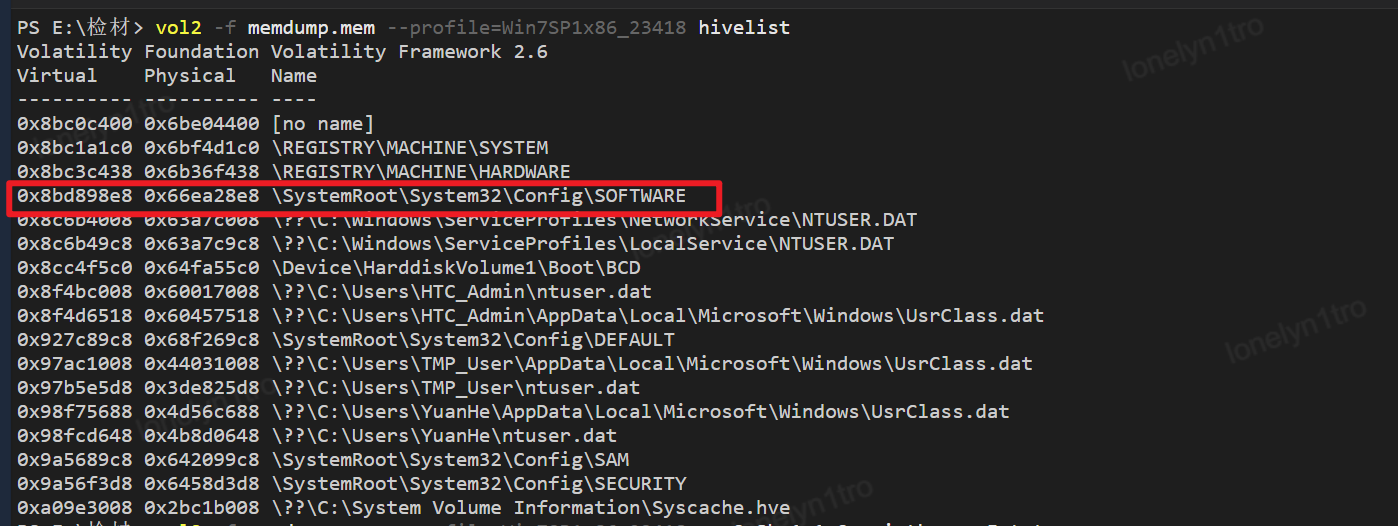

使用命令hivelist查看虚拟地址偏移,也可使用vol3对注册表进行分析,可得到偏移

hivelist命令输出

法二使用vol3进行注册表分析可知

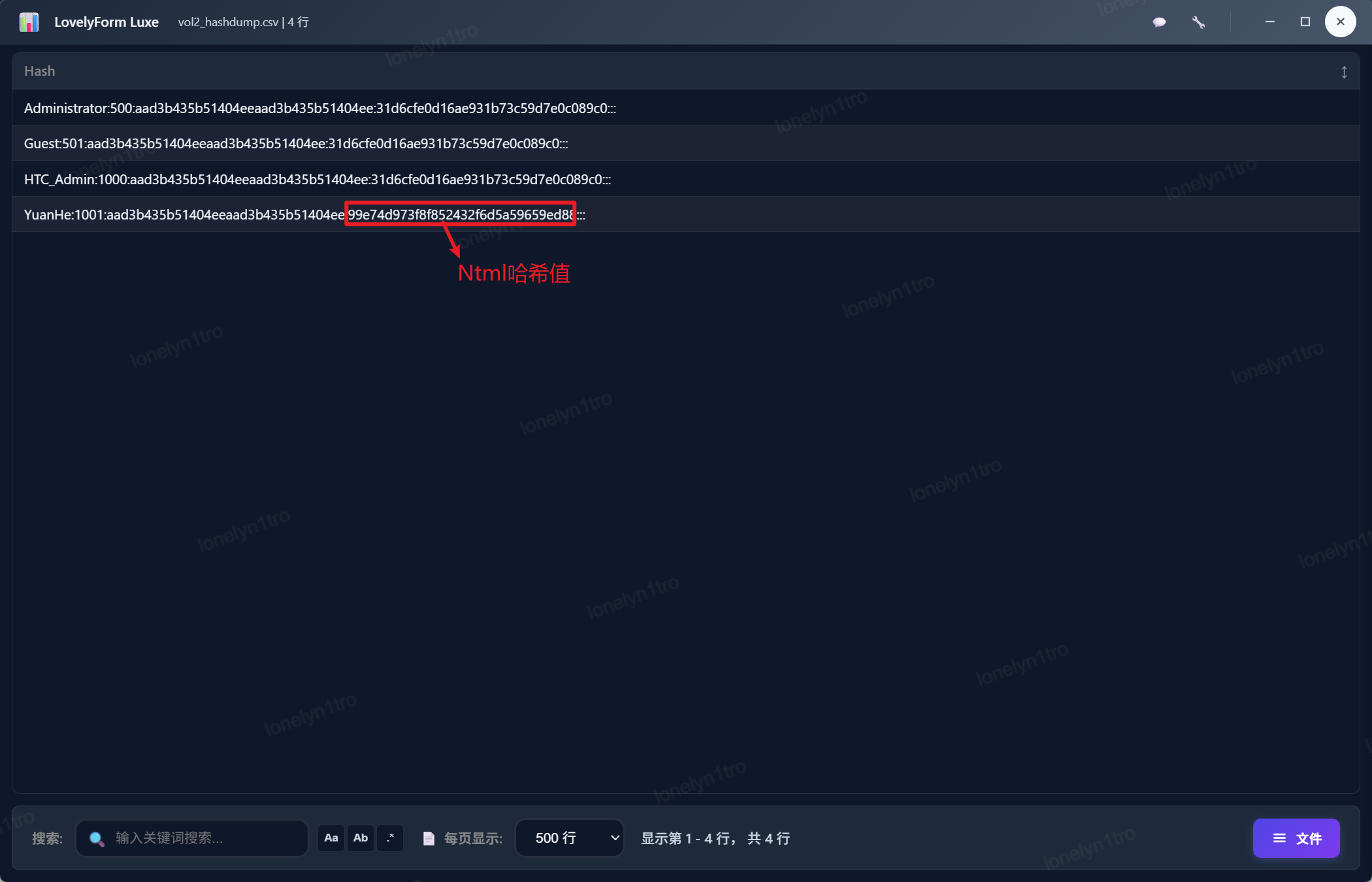

7.[单选题]分析何源的公司计算机内存镜像,用户"YuanHe”登入密码的NTLMhash是多少?(1分)

A.bf12857078039ff604bf8e1fb4308643

B.31d6cfe0d16ae931b73c59d7e0c089c0

C.bf12857078039ff604bf8e1fb430a7d4

D. a53452d6cd5e2d72423cd3eac8b05607

E.99e74d973f8f852432f6d5a59659ed88

答案:E

使用hashdump获取用户的ntml哈希值,可知选项为E

使用hashdump获取账户信息和NTMLhash值

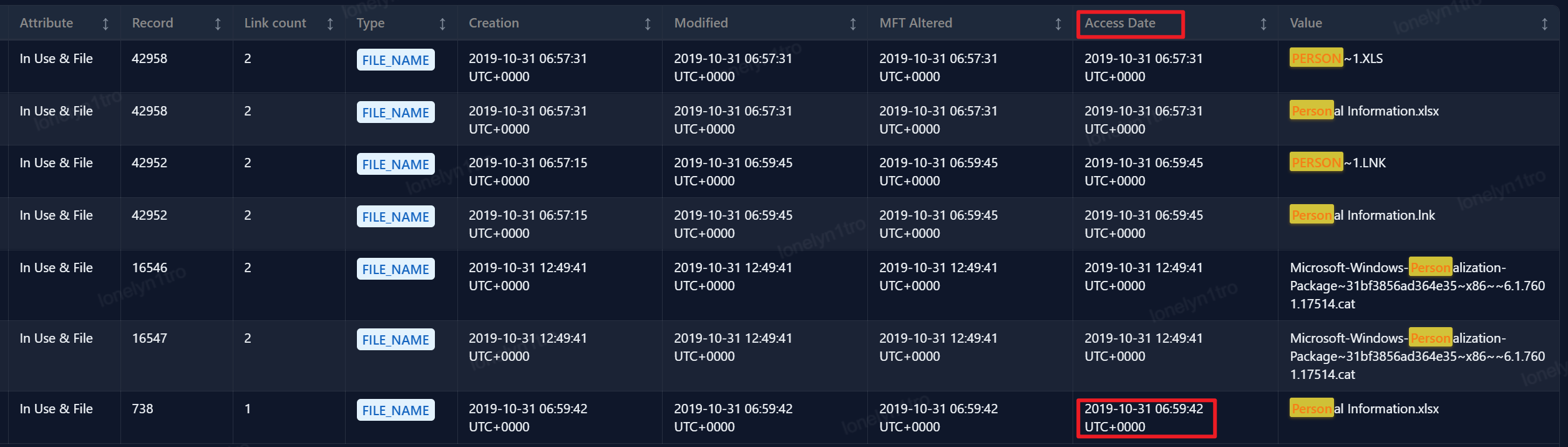

8.[单选题]分析何源的公司计算机内存镜像,盘符“E:“上的文件“PersonalInformation.xlsx”何时被访问过?(3分)

A.2019-10-31 07:58:45

B.2019-10-31 10:33:42

C. 2019-10-31 06:59:45

D. 2019-10-31 09:31:42

E. 2019-10-31 08:32:42

答案:C

使用mftparser将ntfs文件系统文件表解析出来,搜索personalinfomation.xlsx,可以看到访问时间为2019-10-31 06:59:45

使用mftparser的解析结果

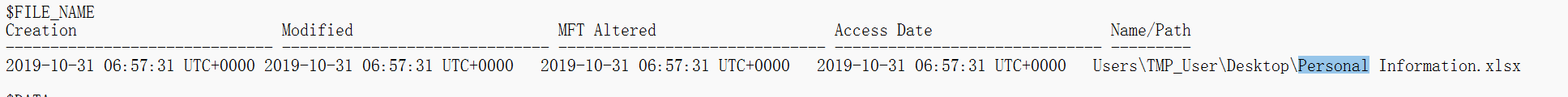

9.[单选题]分析何源的公司计算机内存镜像,以下哪个是文件“Personal Information.xlsx”的正确路径?(3分)

A. Users\YuanHe\Desktop\Confidential\Personal Information.xlsx

B. Users\YuanHe\Desktop\Personal Information.xlsx

C. Users\TMP_UserIDesktop\Confidential\Personal Information.xlsx

D.Users\TMP_User\Desktop\Personal Information.xIsx

E. Users\AdministratorDesktop\Confidential\Personal Information.xlsx

答案:D

同上命令一致,将得到的数据导出到txt中搜文件名得到

文件路径如上图所示

10.[单选题]分析何源的公司计算机内存镜像,可以发现以下哪些文件夹曾被访问过?1...\Company_Files\JonathanNorton 2..\Company_Files\Stephen Chow 3..\Company_Files\JohnWick 4...\Company_Files\Logan Chen 5...\Company_Files\Colleen Johnson(3分)

A. 2,3,5

B. 2,4,6

C. 1,3,5

D.3,4,5

E.1,4,5

答案:E

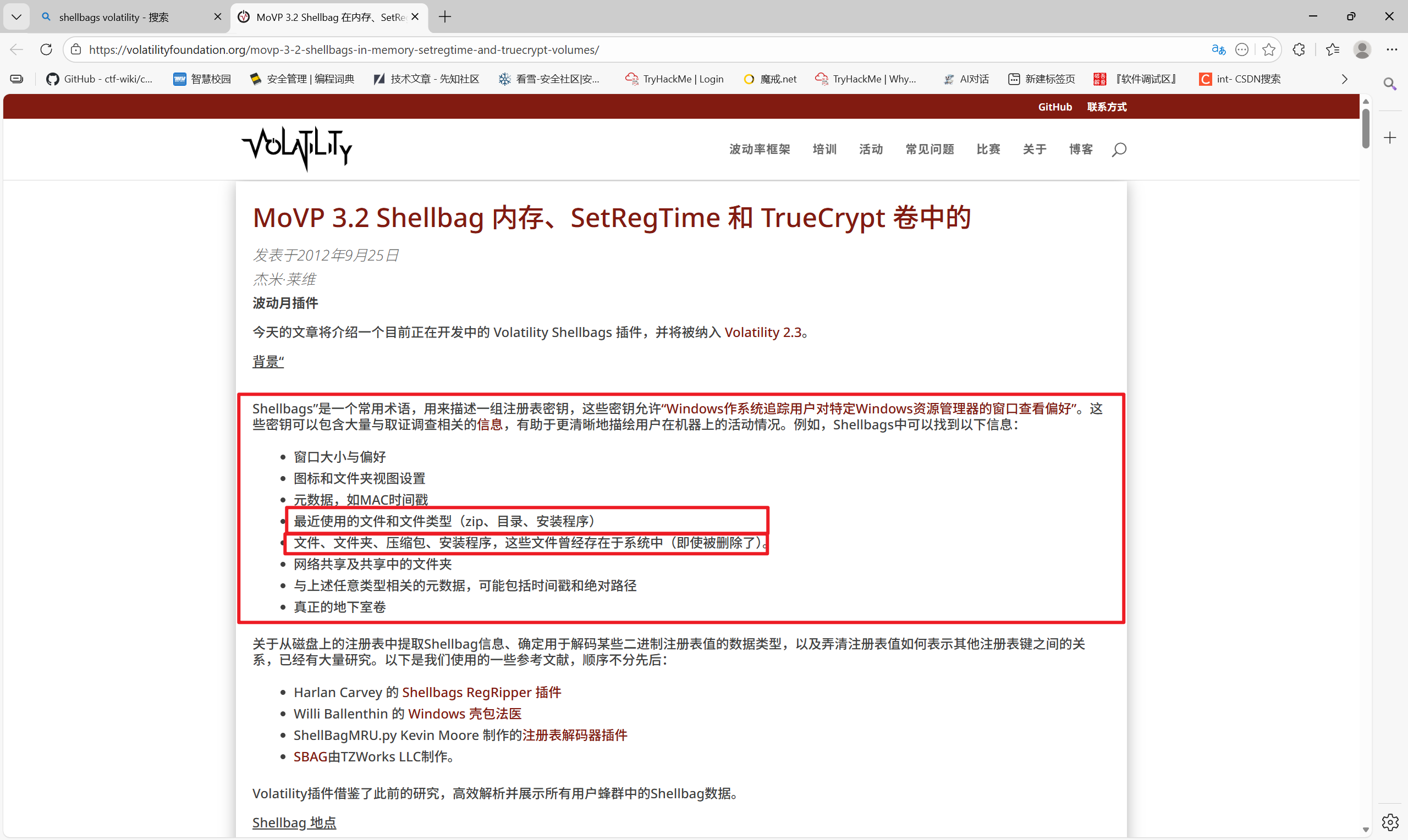

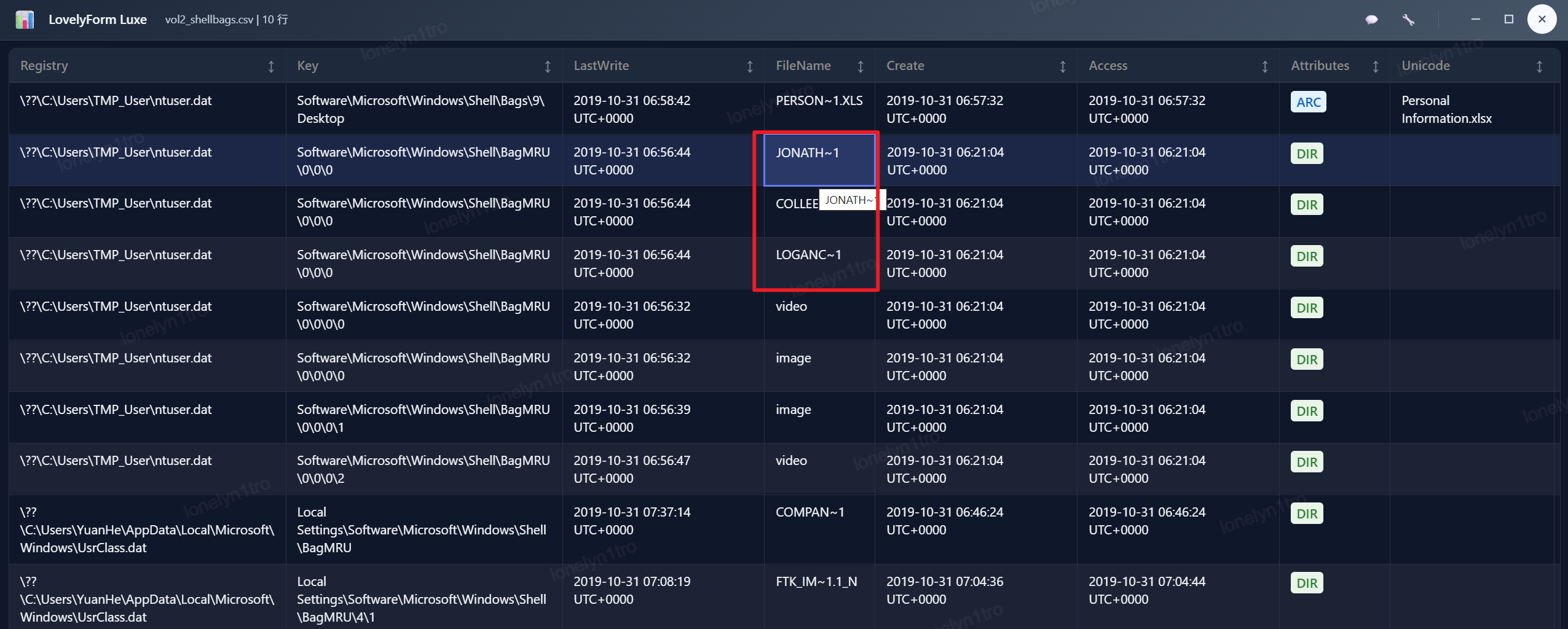

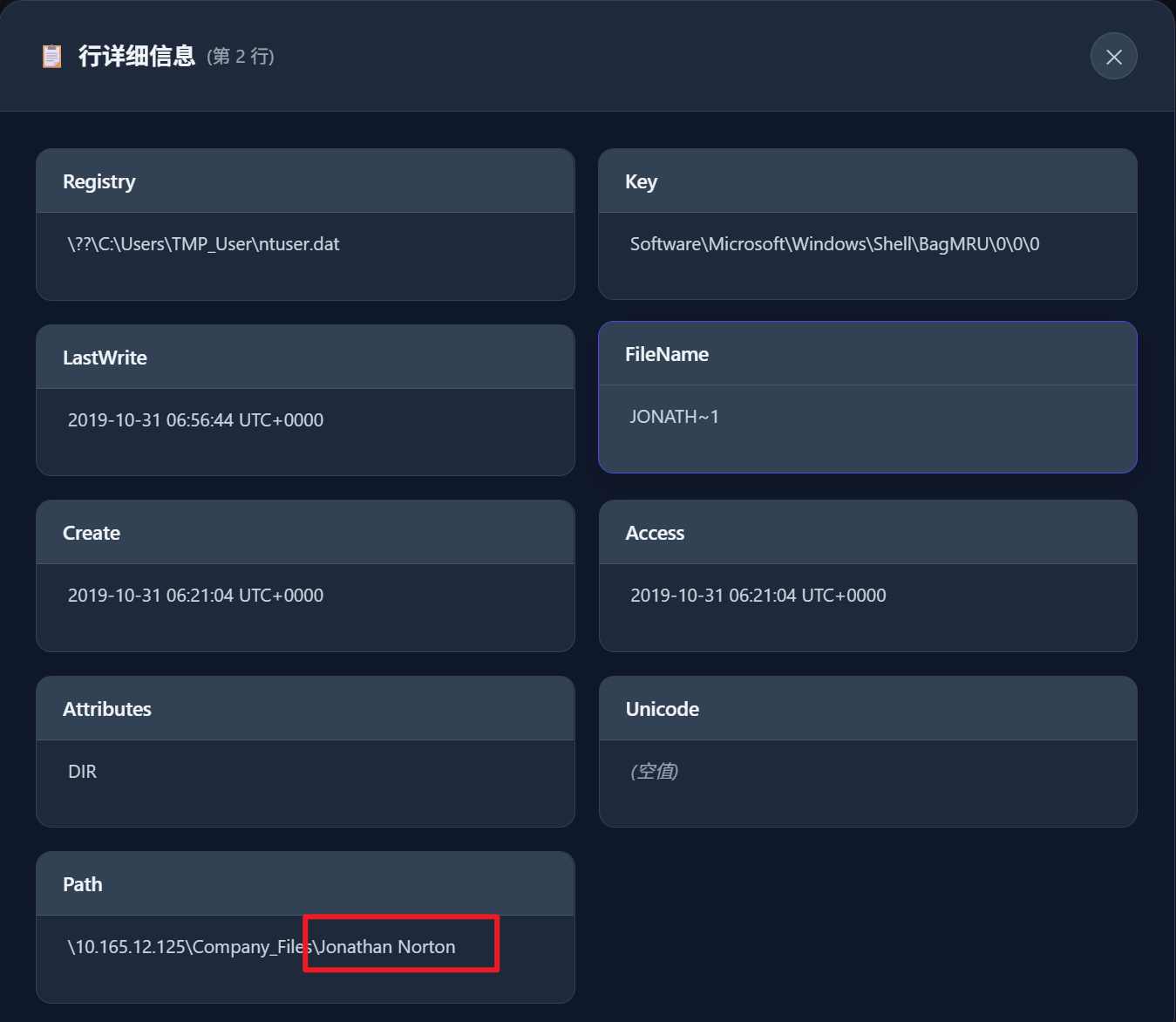

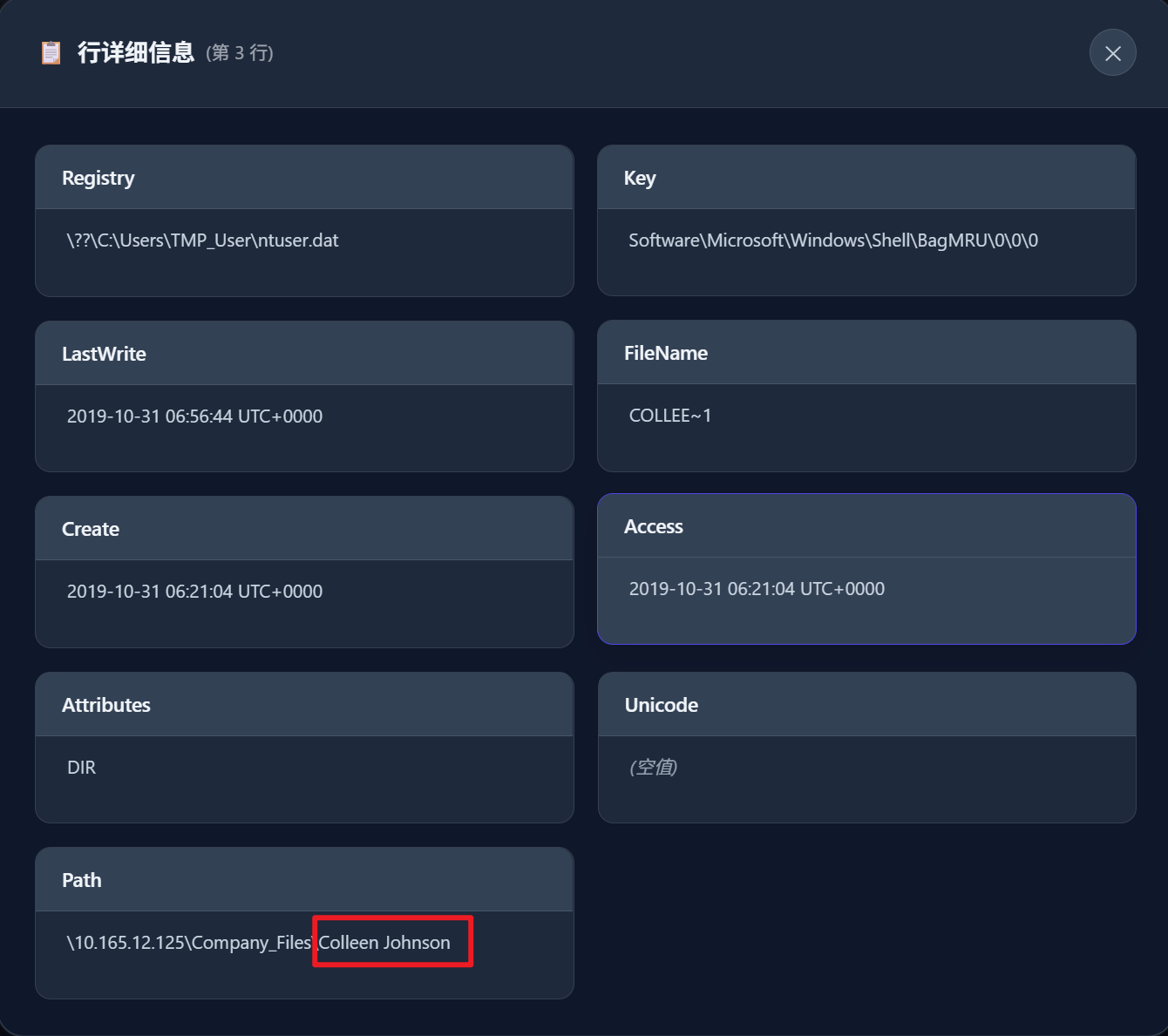

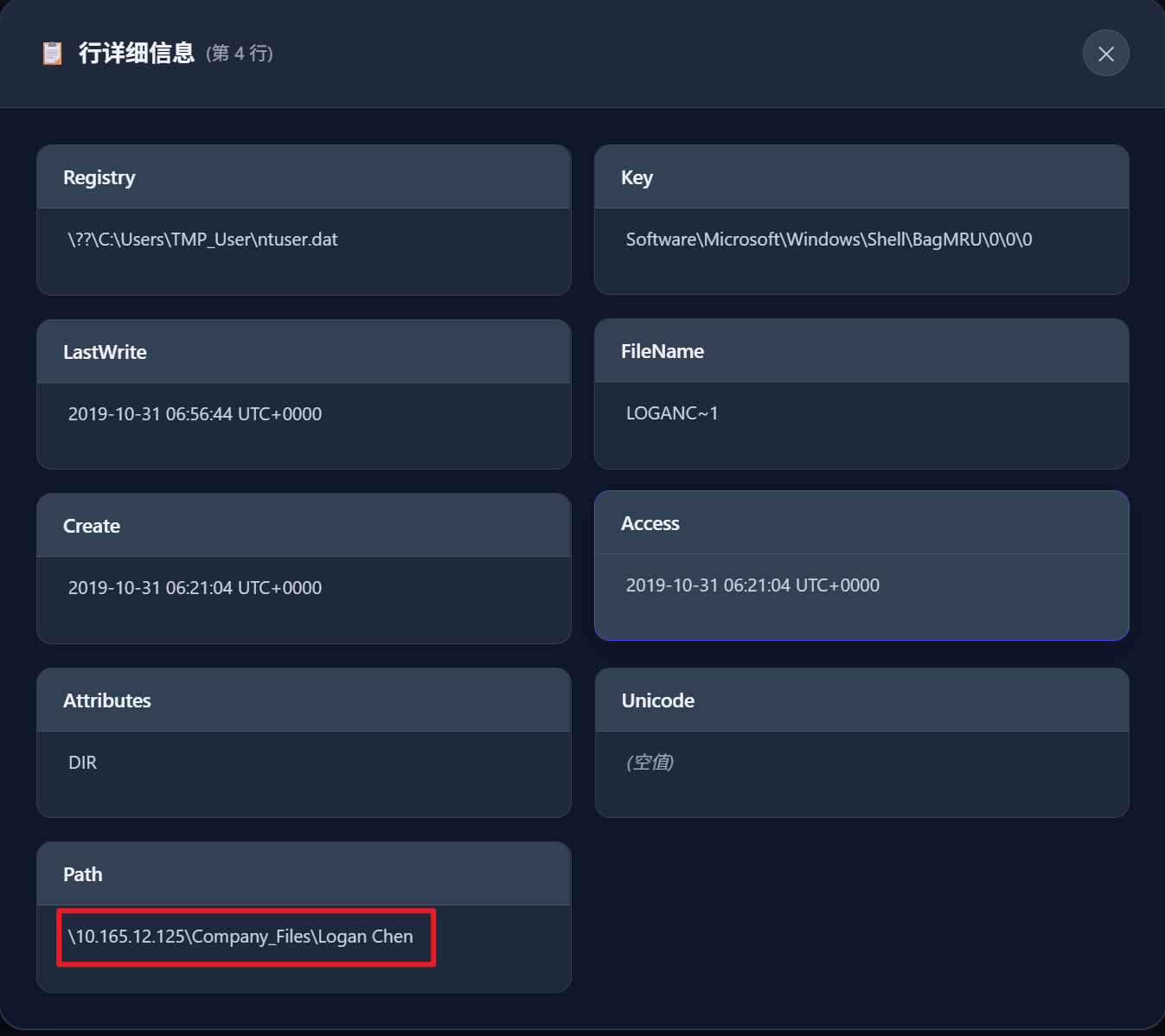

使用命令timeliner导出到txt文件中,寻找Company_Files下的访问记录,但很奇怪的是没有找到相关的信息,换种思路,采用shellbags查看最近打开的文件,可以确定出来是1 4 5

shellbag插件的用途(采自volatility官网)

shellbag输出信息总览

具体信息上图为Jonathan Norton

具体信息上图为Colleen Johnson

具体信息上图为Logan Chen

11.[单选题]分析何源的公司计算机内存镜像,以下那一项有关这台计算机的资料是正确?(3分)

A.这台计算机安装Window的时间是2019-10-31 11:56:23 UTC+0

B.这台计算机的名称是WIN-VUAL29E4P0K

C.公开资料显示这台计算机TCPIP的最后更新时间是2019-10-31 04:59:00 UTC+0

D.A及C都是正确

E.B及C都是正确

答案:B

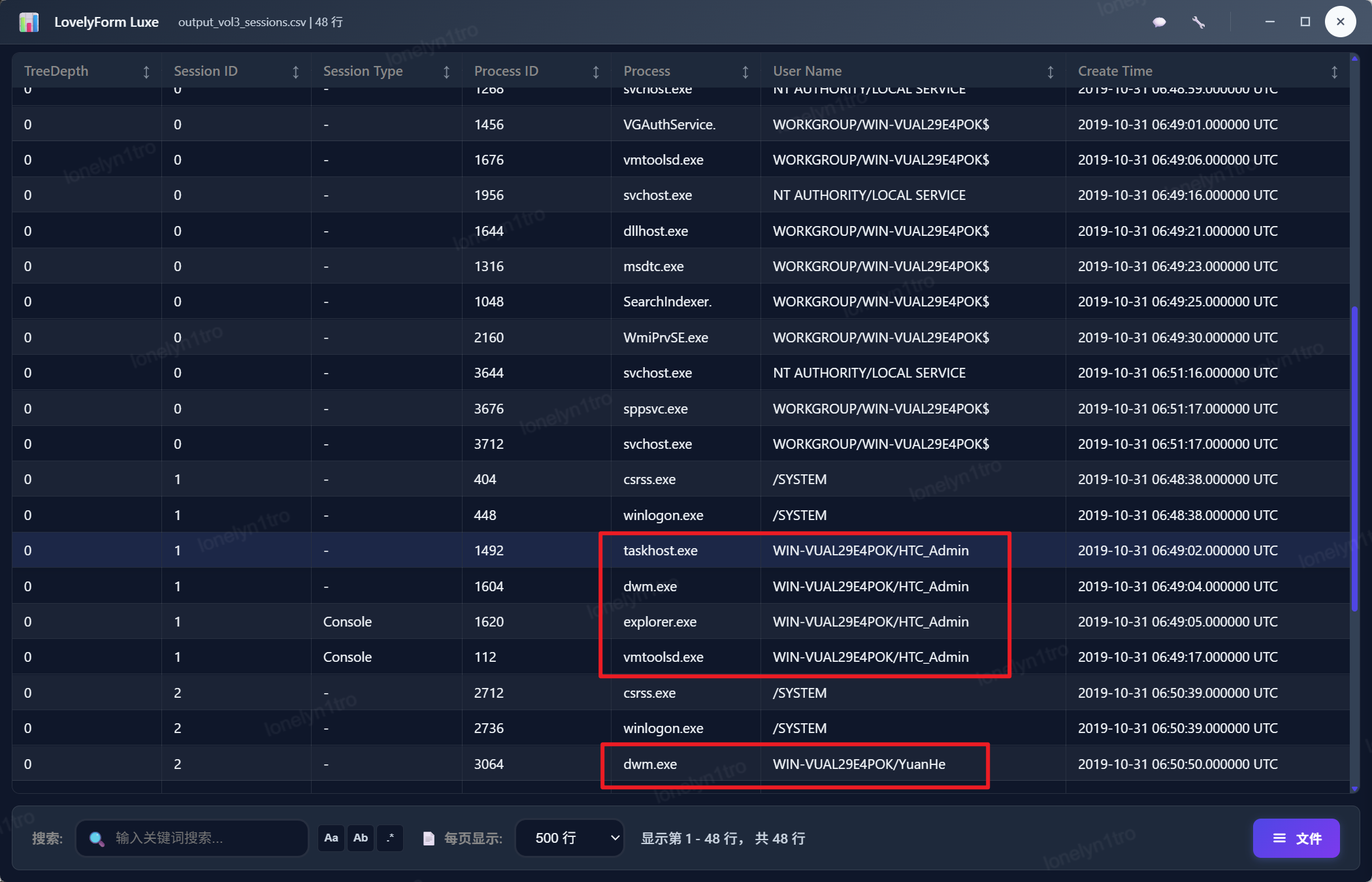

可以通过vol3查看会话信息中发现计算机的名称为WIN-VUAL29E4P0K

使用vol3的windows.sessions命令查看

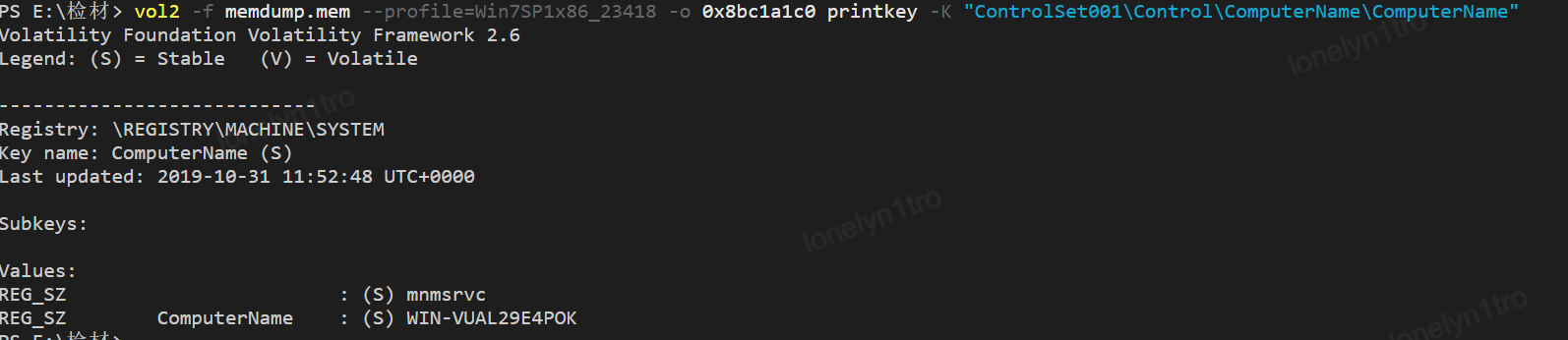

也可以通过上题中注册表hivelist的偏移查看对应的注册表项内容,查看电脑的名称,需要查看的注册表项为\REGISTRY\MACHINE\SYSTEM,使用的偏移为0x8bc1a1c0,查看对应表项内容,查询的键名路径为ControlSet001\Control\ComputerName\ComputerName

hivelist查看对应偏移

查看电脑名称的信息

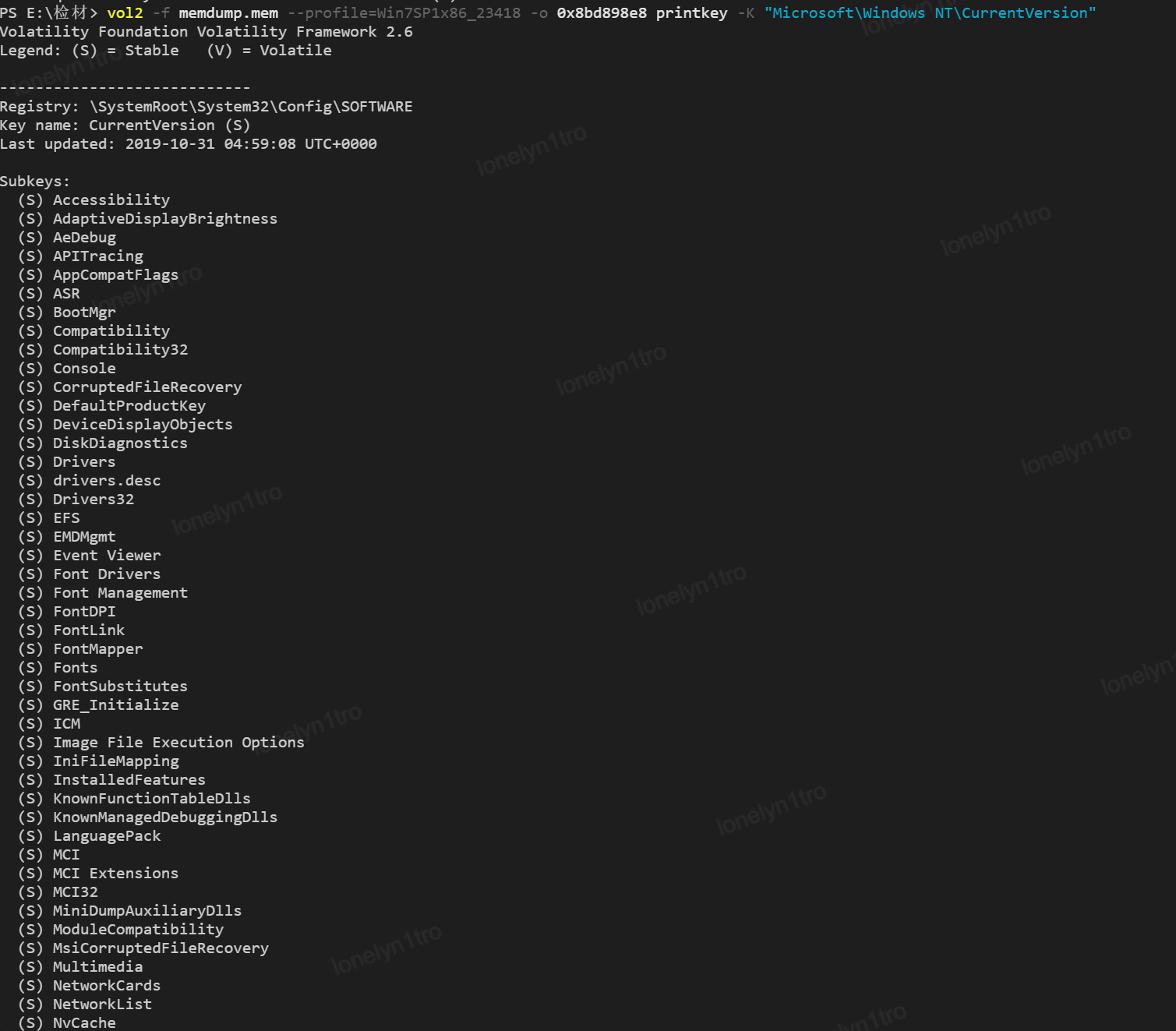

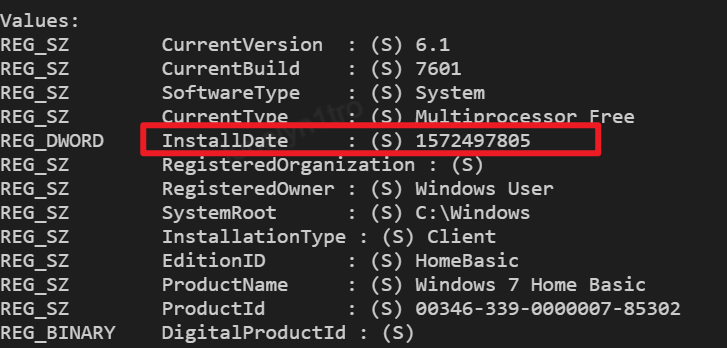

A选项,同样方式查看注册表项目,需要查的主键名为\SystemRoot\System32\Config\SOFTWARE,偏移为0x8bd898e8,键名路径为Microsoft\Windows NT\CurrentVersion,可以查到安装时间的时间戳,转换一下即可知道A不正确。

hivelist查询对应键名偏移地址

根据偏移的得到的信息

转换出来的安装时间(utc+8时间,按照题目utc+0减去八小时)

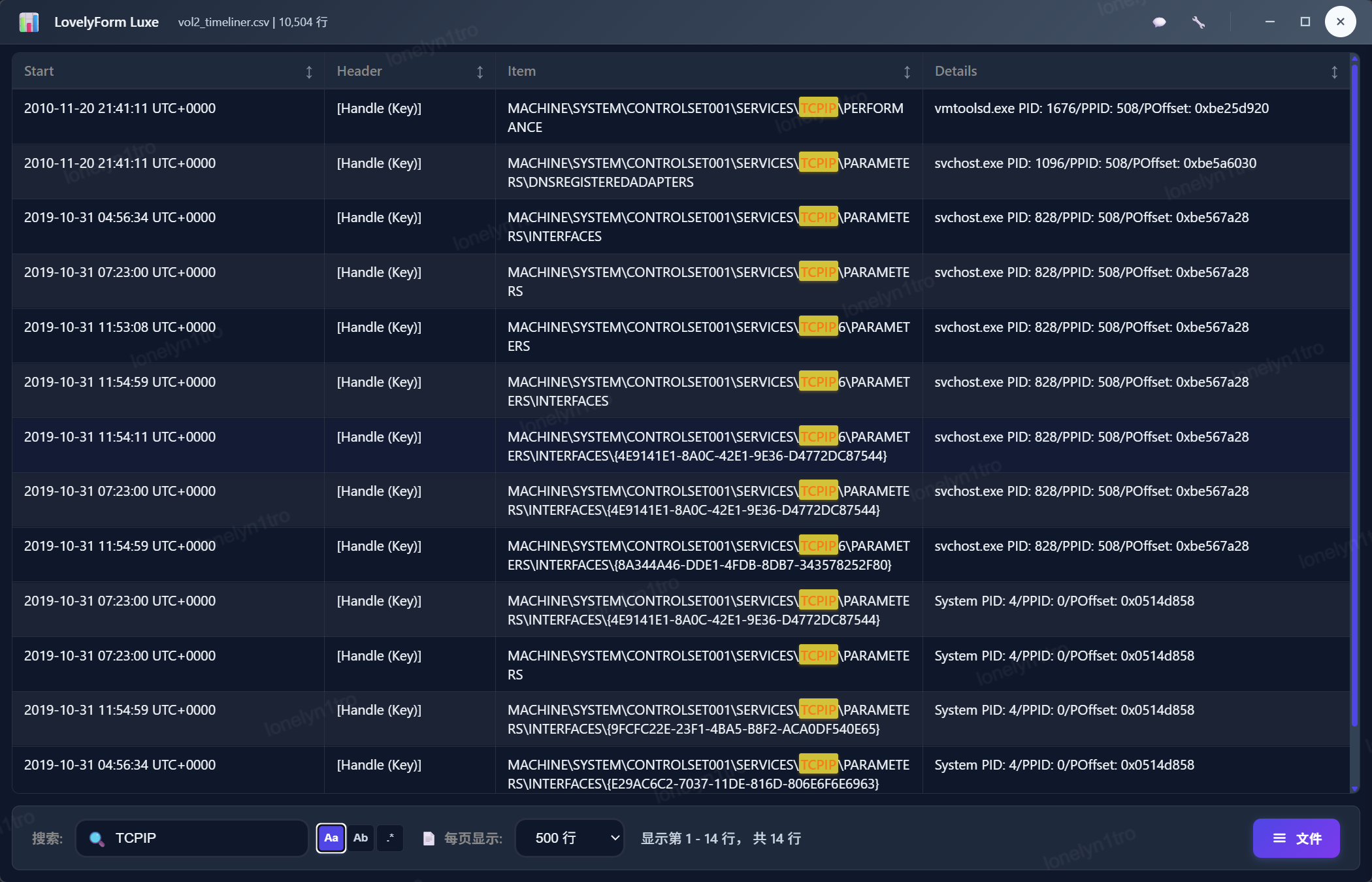

对于C选项,导出的时间线信息中对TCPIP进行过滤,可以发现没有时间对的上选项

时间线中过滤TCPIP的记录数据

12.[单选题]分析何源的公司计算机内存镜像,以下那一项关于这台计算机连接USB装置的描述是正确?(4分)

A.没有,因为透析资料找不到

B.没有,因为内存容量没有取得完整的注册表资料

C.有,而且装置的牌子应该是HUAWEI

D.有,而且装置的GUID是4d36e967-e325-11ce-afc1-832210318

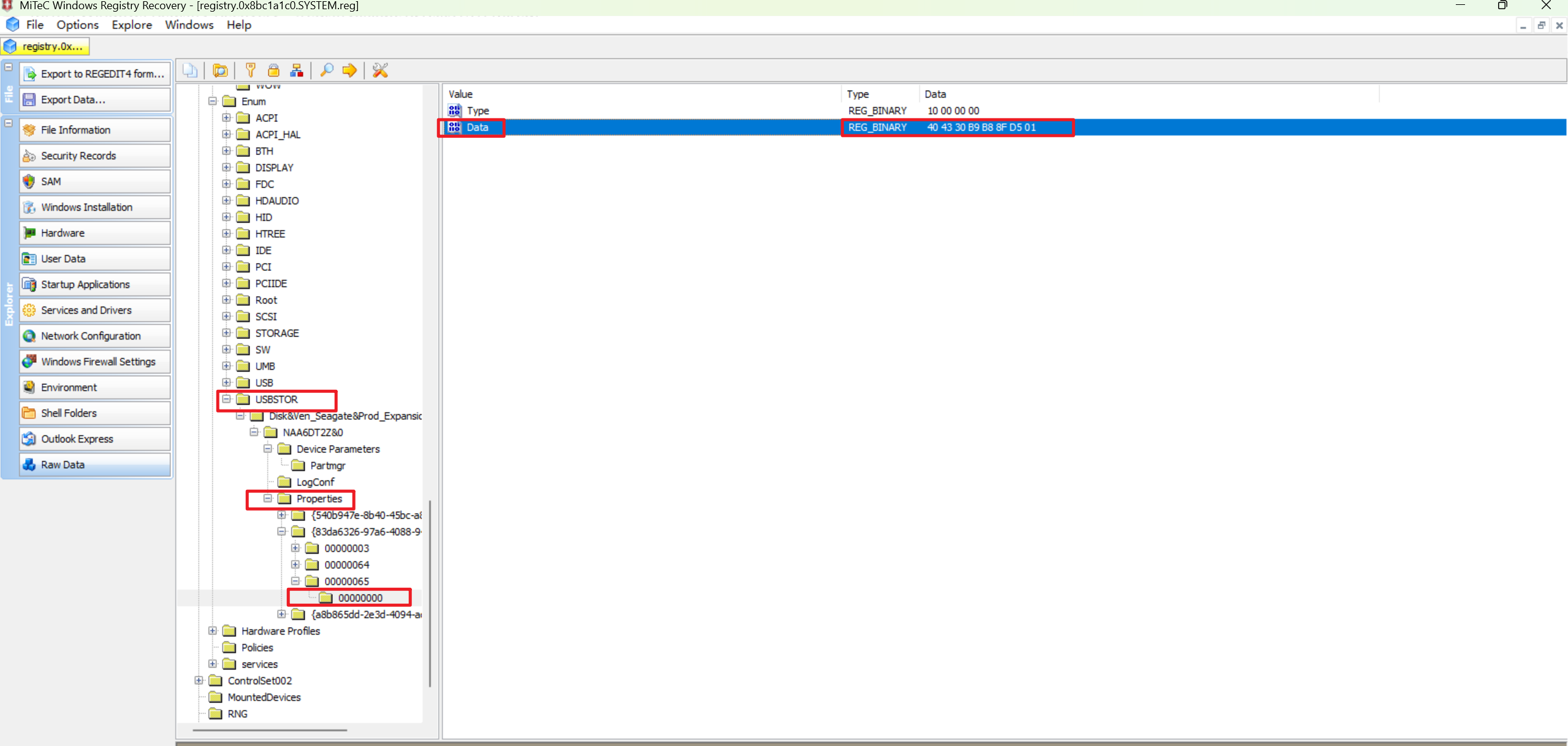

E.有,而且装置的首次插入时间HEX值是40 43 30 b9 b8 8f d5 01

答案:E

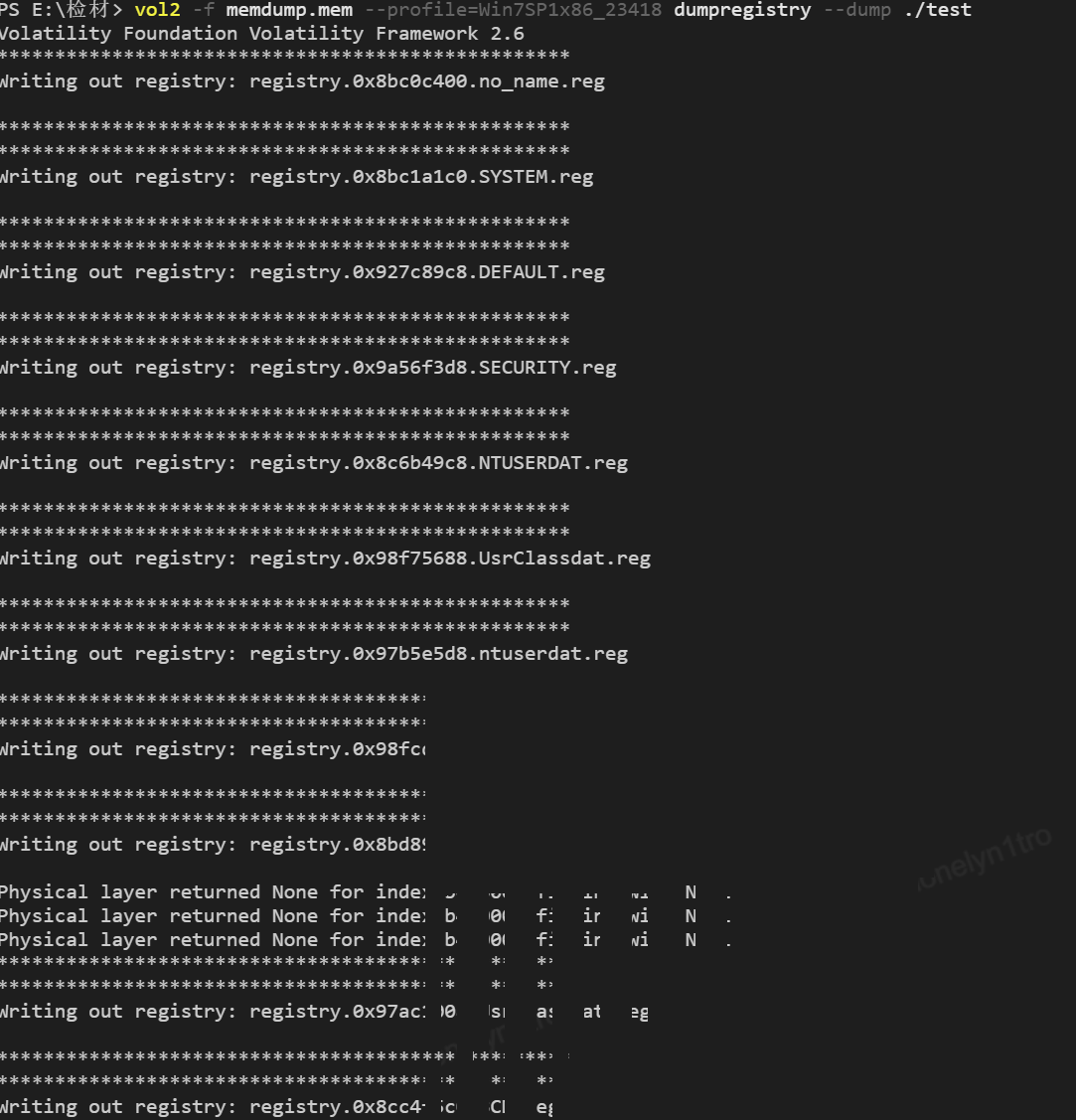

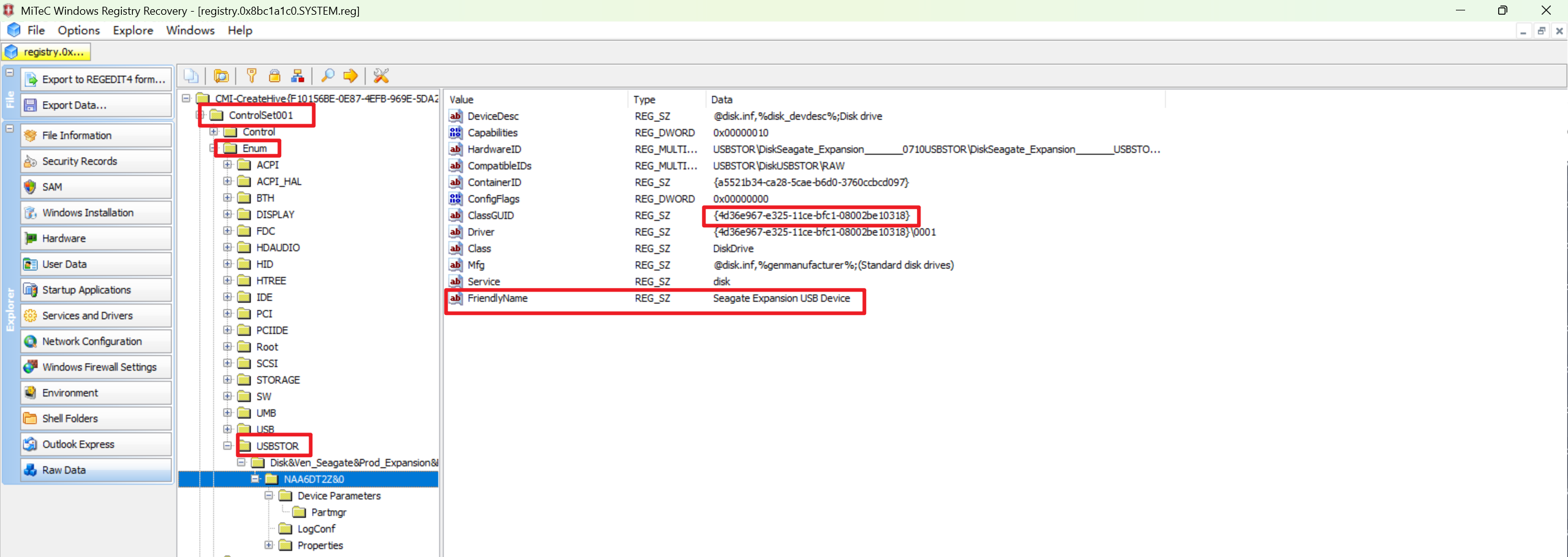

使用dumpregistry将注册表导出来查看,也可以效仿上面的方式用命令查,但是方便起见导出用WRR查看(注意直接转储出来的注册表文件无法用常用的注册表编辑器查看),查看导出的\REGISTRY\MACHINE\SYSTEM表项下的USBSTOER,可以看到存在连接的设备排除AB,可以看到设备不是huawei而是seagate排除C选项,guid不一致,排除D,可以确定是E正确。

导出内存镜像所有的注册表

使用WRR打开SYSTEM注册表项

对应的首次插入时间